Adobe社から来るセキュリティ情報について

さて、定期的にやってくるセキュリティ情報ですが、こういった情報がSNSなんかで適当に流れてきたりすると「怖えぇぇぇ」ってなる方も多いですよね。過去DTP業界はDelDBとかAutostartの洗礼を受けているわけですが、こういったセキュリティ絡みの問題に対する知識がしっかりと定着しているかというとどうでしょうか?

ということで、今回は正しく怖がる脆弱性ということで少しご説明致します。

2023年一発目のSecurityBulletinではInDesignの脆弱性が報告されていました。

https://helpx.adobe.com/security/products/indesign/apsb23-07.html

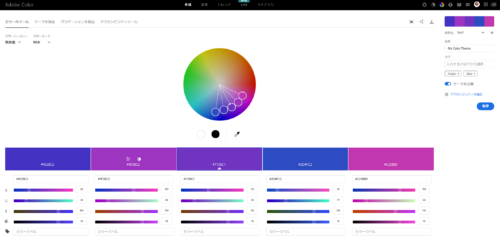

こちらのページはInDesignの脆弱性情報のページですが、少しスクロールするとどのような脆弱性があったのかという情報が表になっています。

これの一番上の項目の「Heap-based Buffer OverFlow」に関する情報にCVSSの情報があります。

CVSS:3.1/AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H

これは当該脆弱性の影響を計る重要な情報です。これをざっくり読み解くと…

「CVSS:3.1はCVSSのバージョンが3.1である事。AV:LはAttackVectorがLocal、AC:LはAttackComplexityがLow、PR:NはPrivileges RequiredがNone、UI:RはUserInteractionがRequired、S:UはSccopeがUnchanged、I:HはIntegrityがHigh、A:HはAvailabilityがHigh」ということになります。

では、各項目を解説します。

共通脆弱性評価システムCVSS

CVSS(Common Vulnerability Scoring System)

「CVSS は、情報システムの脆弱性に対するオープンで汎用的な評価手法であり、特性の組織に依存しない共通の評価方法を提供しています。CVSSを用いると、脆弱性の深刻度を同一の基準の下で定量的に比較できるようになります。また、アプリケーションベンダー、セキュリティ専門家、管理者、ユーザ等の間で脆弱性に関して共通した認識の上で議論できるようになります。」

表のヘッダ部分のCVSS Vectorのリンク先から要約するとこんな感じですね。

ということで、CVSSのベースとなるBaseMetricsを以下で説明します。

AV:Attack Vector

脆弱性のあるシステムをどこから攻撃可能であるかを評価します。

- N(Network):ターゲットをネットワーク経由でリモートから攻撃可能

- A(Adjacen):ターゲットをローカルIPサブネット、BlueToothやIEEE 802.11など隣接するネットワークから攻撃する必要がある

- L(Local):ターゲットを直接接続されたIEEE1394やUSBを経由しての操作や、ローカルアクセス権限での攻撃のような、ローカル環境から攻撃する必要がある

- P(phisical):ColdBootAttackのように、ターゲットに対し物理的にアクセスして情報を取り出す必要がある

AC:Attack Complexity(攻撃条件の複雑さ)

脆弱性のあるシステムを攻撃する際に必要な条件の複雑さを評価します。

- L(Low):特別な攻撃条件を必要とせず、対象システムを常に攻撃し安定的に成功させることができる。

- H(High):・攻撃前に、権限昇格や偽装、疑われやすい方法での情報収集が必要。・対象システムが特定の設定の場合のみ攻撃可能な場合。

PR :Privileges Required(攻撃前の認証要否)

脆弱性を攻撃するために対象システムの認証が必要であるかどうかを評価します。

- N(None):攻撃前に認証(ログイン等)が不要である

- L(Low):基本的なユーザー権限にて攻撃実行可能

- H(High):攻撃を実行するには管理者権限が必要であるなど、権限の昇格が必要

UI(UserInteraction)

ユーザーによる操作の要不要

- N(None):攻撃には正規ユーザーの操作は必要ない

- R(Required):攻撃を実行するには正規ユーザーの操作が必要

S(Scope)

脆弱性が、そのセキュリティ範囲を超えたコンポーネントのリソースに影響を与えるかどうかを評価します。

- U(Unchanged):セキュリティースコープを乗り越えることはできない。

- C(Changed):セキュリティスコープを乗り越えすべての情報にアクセスができる。

C(Confidentiality)機密性への影響

脆弱性を攻撃された際に、対象システム内の機密情報が漏えいする可能性を評価します。

- H(High):メモリやファイルにある機密情報やストレージ内の重要なシステムファイルが全て参照可能

- L(Low):一部の機密情報や特定の重要なシステムファイルが参照可能である

- N(None):システムの機密性に影響しない

I(Integrity)完全性への影響 (情報改ざんの可能性)

脆弱性を攻撃された際に、対象システム内の情報が改ざんされる可能性を評価します。

- H(High):システム全体の情報が改ざん可能、またはシステム保護機能を全て回避し情報が改ざん可能

- L(LOw):一部の情報やシステムファイルが改ざん可能

- N(None):システムの完全性に影響はない

A(Availability)可用性への影響 (業務停止の可能性

脆弱性を攻撃された際に、対象システム内の動作が遅延・停止する可能性を評価します。

- H(High):リソースを完全に消費したり、システムを完全に停止させることが可能

- L(Low):リソース(ネットワーク帯域、CPUタイム、ストレージスペースなど)を部分的に消費し、パフォーマンスの低下を引き起こすことがが可能

- N(None):システムの可用性に影響はない

という事で、前掲のCVSS

CVSS:3.1/AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H

は、

AV:L=「攻撃にはローカルでの操作が必要で」

AC:L=「攻撃自体はわりと簡単で再現しやすい」

PR:N=「攻撃の際に特別な権限は必要がない」

UI:R=「ユーザーによる操作が必要」

S:U=「攻撃が成功した場合もスコープが変更されることはなく、当該ユーザーの環境のみ影響を受ける」

C:H=「攻撃が成功した際にはメモリに展開された情報やファイルシステムにアクセスできる」

I:H=「攻撃が成功した場合、システムの改竄や情報の書き換えが可能」

A:H=「攻撃が成功した場合システムリソースを消費し本来の処理を阻害したり、システムをクラッシュさせる事ができる」

となります。

注目する点はAVとUIでネットワーク越しに攻撃されるものではありませんし、ユーザーを騙して実行させるような仕組みが必須になります。

という事で、素性のわからないファイルをおもむろにダブルクリックしたり、スパムメールの添付ファイルを不用意に開いたりしなければ影響を受ける可能性はごく低いものだと判断可能です。

このように、情報を正しく読み取り正しく怖がる事をオススメします。